Kaspersky, Uygulama Mağazalarının Güvenlik Filtrelerini Aşan Yeni SparkCat Varyantını Tespit Etti

Siber güvenlik kuruluşu Kaspersky, kripto varlıkları ele geçirmek amacıyla tasarlanan SparkCat Truva Atı’nın (Trojan) gelişmiş bir varyantını ortaya çıkardı. İlk kez geçtiğimiz yıl tespit edilen ve her iki büyük platformdan da temizlenen kötü amaçlı yazılım, bir yıllık aranın ardından App Store ve Google Play’de yeniden boy gösterdi.

Meşru görünümlü kurumsal iletişim ve yemek teslimat uygulamalarının içine gizlenen bu Truva Atı, kullanıcıların fotoğraf galerilerini tarayarak kripto para cüzdanlarına ait kurtarma ifadelerini (seed phrases) ele geçirmeyi hedefliyor.

Sofistike Gizleme Teknikleri ve Bölgesel Hedefleme

Kaspersky uzmanları, App Store’da iki, Google Play’de ise bir adet enfekte uygulama tespit etti. Söz konusu uygulamalardaki zararlı kodlar, bildirimlerin ardından mağazalardan kaldırıldı. Ancak telemetri verileri, SparkCat’in sadece resmi mağazalarla sınırlı kalmadığını; iPhone arayüzünü taklit eden sahte web sayfaları ve üçüncü taraf kaynaklar üzerinden de dağıtıldığını gösteriyor.

Yazılımın Android ve iOS sürümleri arasında stratejik farklılıklar gözlemleniyor:

-

Android Varyantı: Japonca, Korece ve Çince anahtar kelimeler içeren ekran görüntülerini hedef alıyor. Bu durum, saldırganların öncelikli olarak Asya pazarındaki kullanıcıları hedeflediğine işaret ediyor.

-

iOS Varyantı: İngilizce yazılmış kurtarma ifadelerini tarıyor. Bu tercih, iOS sürümünün coğrafi sınırlardan bağımsız olarak küresel ölçekte bir tehdit oluşturduğunu gösteriyor.

Teknik açıdan incelendiğinde, SparkCat’in yeni sürümünün önceki versiyonlara kıyasla çok daha karmaşık gizleme (obfuscation) katmanlarına sahip olduğu görülüyor. Mobil dünyada nadir rastlanan kod sanallaştırma ve platformlar arası programlama dillerinin kullanımı, saldırganların teknik yetkinliğinin yüksekliğini kanıtlıyor.

Uzman Görüşleri: Optik Karakter Tanıma (OCR) Tehlikesi

Kaspersky Siber Güvenlik Uzmanı Sergey Puzan, yazılımın çalışma prensibini şu sözlerle açıklıyor:

“SparkCat, kullanıcının fotoğraf galerisine erişim izni talep ederek optik karakter tanıma (OCR) modülü aracılığıyla görsellerdeki metinleri analiz ediyor. İlgili anahtar kelimeler tespit edilirse görseller doğrudan saldırganlara iletiliyor. Mevcut örnek ile önceki sürüm arasındaki benzerlikler, bu varyantın aynı grup tarafından geliştirildiğini gösteriyor.”

Siber Güvenlik Uzmanı Dmitry Kalinin ise tehdidin evrimine dikkat çekiyor:

“Tehdit aktörleri, resmi uygulama mağazalarının inceleme süreçlerini aşmak için analizden kaçınma tekniklerini sürekli geliştiriyor. Kod sanallaştırma gibi yöntemlerin kullanımı, mobil zararlı yazılım ekosisteminde alışılagelmişin dışında bir profesyonelliği temsil ediyor.”

Güvenlik Tavsiyeleri

Uzmanlar, kullanıcıların bu tür sofistike saldırılardan korunması için şu adımları önermektedir:

-

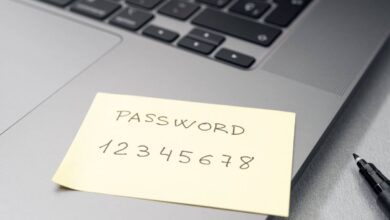

Kripto cüzdan kurtarma ifadeleri gibi kritik verilerin ekran görüntülerini galeri içerisinde saklamayın. Bu verileri şifreli parola yöneticilerinde depolayın.

-

Resmi mağazalardan uygulama indirirken dahi seçici olun ve uygulamanın talep ettiği izinleri (özellikle galeri erişimi) sorgulayın.

-

Mobil cihazlar için geliştirilmiş, bağlantı girişimlerini ve zararlı kodları gerçek zamanlı tarayabilen güvenlik çözümleri kullanın.

Mobil Tehditlerde Yeni Bir Safha

SparkCat’in geri dönüşü, mobil güvenlik ekosisteminde “statik inceleme” döneminin yetersiz kalmaya başladığını gösteren kritik bir vakadır. Genellikle masaüstü zararlı yazılımlarında görmeye alışık olduğumuz kod sanallaştırma tekniğinin mobil platformlara taşınması, uygulama mağazalarının otomatik tarama algoritmalarını (sandbox süreçlerini) bypass etmeyi amaçlamaktadır.

Saldırganların doğrudan kripto cüzdan kurtarma ifadelerine odaklanması ve bunu OCR (Optik Karakter Tanıma) teknolojisiyle otomatize etmesi, sosyal mühendislikten ziyade doğrudan veri madenciliğine dayalı bir hırsızlık modelinin yükselişini temsil ediyor. Sektörel açıdan bu durum, Apple ve Google gibi teknoloji devlerinin uygulama onay süreçlerinde sadece kod bütünlüğüne değil, çalışma zamanı (runtime) davranış analizlerine daha fazla yatırım yapması gerektiğini zorunlu kılmaktadır. Kullanıcı tarafında ise “ekran görüntüsü alma” alışkanlığının, en zayıf güvenlik halkası haline geldiği bu örnekle tescillenmiştir.